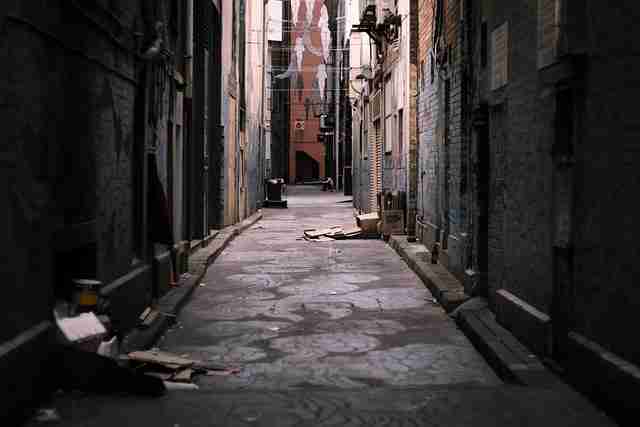

随着互联网的普及,暗网作为一个隐藏在深层网络中的神秘领域,吸引了大量的技术爱好者和隐私保护需求者。而在暗网中,匿名性是最为核心的议题之一。在暗网禁地的环境中,匿名机制的复杂化是一个不可忽视的现实,尤其是对于那些在这一领域运作的用户而言。本文将对暗网禁地中的匿名机制进行详细的评估,并提供一系列匿名身份防护的技巧和建议。

一、暗网的匿名性需求与挑战

暗网的匿名性需求可追溯至对隐私的高度重视。在这个虚拟世界里,用户的身份往往得不到公开展示,因此,如何保护个人信息、避免身份暴露,成为了所有暗网用户所面临的最重要问题。特别是在一些禁地和敏感区域,用户的身份一旦被泄露,可能带来不可预见的严重后果。

暗网的匿名性机制可以通过多种技术手段来实现,Tor网络、VPN技术以及加密通讯工具无疑是其中最为常见的方式。随着技术的发展和隐私保护的需求越来越高,暗网中的匿名机制开始变得愈加复杂。例如,Tor网络本身便面临着越来越多的网络攻击、流量分析与身份识别技术,这使得暗网用户的匿名性保护难度陡然上升。

二、匿名身份防护技巧的提升与反馈复杂化

在这个不断变化的技术环境下,简单的匿名防护已经不再能够满足日益复杂的需求。为了应对来自网络攻击者和监控机构的各种威胁,暗网用户必须采取一系列更加深入的匿名防护技巧。以下是一些被实践证明有效的防护手段:

1.多层防护机制的使用

使用多个匿名防护工具是保护身份的有效手段。例如,用户可以同时使用Tor与VPN相结合,这样即便Tor节点被追踪,VPN也可以为用户的真实IP地址提供进一步的保护。使用加密通讯工具如Signal或PGP(PrettyGoodPrivacy)加密邮件,也能有效防止信息泄露。

2.完善的操作行为管理

在暗网中,匿名性不仅仅取决于技术手段,更与用户的行为密切相关。一个不慎的操作行为便可能暴露用户的身份。例如,在访问暗网网站时,用户的浏览习惯、时间节点以及网络访问的规律,均可能成为被追踪的线索。因此,了解和控制自己的上网行为,避免使用与日常生活相关联的身份标识和行为轨迹,是提升匿名性的关键。

3.强化数据加密和去标识化

随着数据追踪技术的进步,单一的加密手段已不再足够。更加复杂的去标识化技术应运而生,包括对个人身份、交易记录以及使用的设备信息进行多维度的加密和伪装。这些技术不仅能够保证数据传输过程中的安全性,还能有效消除潜在的身份泄漏风险。

4.零信任环境的构建

“零信任”是近年来在网络安全领域流行的一种理念。其核心思想是,不论来自网络内部还是外部的任何请求,都需要经过严格的验证。在暗网操作中,零信任模式意味着每一次登录、每一笔交易以及每一次的身份验证都需要经过多重核实。即使是暗网用户自己,也要时时刻刻对自己的身份进行审查和保护。

三、站点反馈的复杂性与提升方向

随着匿名机制的不断升级,站点的反馈机制也变得愈加复杂。过去,暗网站点的反馈往往只是单纯的安全检测或者信息流量分析,但随着用户隐私保护的不断提升,这些站点开始出现更多的多维度反馈功能。站点会根据用户的匿名等级、访问频率以及行为模式,实时反馈其匿名性状态,帮助用户更好地评估自身的安全风险。

复杂化的反馈系统也带来了新的问题。过多的反馈信息可能导致用户忽视某些潜在的安全威胁,甚至让用户产生虚假的安全感。因此,在使用这些反馈信息时,用户需要具备较强的分析和应对能力,以确保在面对复杂的网络环境时,仍能保持足够的警觉性。

随着暗网禁地匿名机制的逐步成熟,用户面临的匿名性威胁也逐渐多元化,单纯的技术防护手段已经无法满足所有需求。本文的第二部分将继续探讨更多的匿名性保护技巧与策略,并进一步分析站点反馈机制的改进方向以及可能的挑战。

四、暗网禁地的匿名性风险升级

随着政府监管和网络监控技术的进步,暗网中的匿名性风险逐渐升级。传统的技术手段如VPN与Tor的结合,虽然可以有效隐藏IP地址,但并不能彻底消除身份曝光的风险。例如,某些高级攻击者可以通过深度流量分析技术,分析出数据流量中的某些模式,从而推测出用户的身份。

暗网中的信息交换往往具有较强的动态性和即时性,这意味着用户的操作必须更加谨慎。例如,进行某些敏感活动时,甚至需要考虑到网站本身的安全漏洞与配置问题。随着站点架构的复杂化和攻击技术的提升,暗网的匿名机制已经远远超出了普通用户的认知范围。

五、强化匿名防护的技术突破

为了应对越来越复杂的网络环境,技术领域已经开始进行一系列的突破和创新。以下是一些可能提升暗网匿名性防护水平的技术方向:

1.区块链技术的应用

区块链技术的去中心化特点为匿名性保护提供了新思路。通过使用加密货币交易和区块链的隐私保护机制,暗网用户可以更加安全地进行交易,而不必担心身份泄露问题。区块链技术的不可篡改性为用户的匿名性提供了额外的保障。

2.AI与机器学习的引入

人工智能(AI)和机器学习技术的引入使得数据分析和身份追踪变得更加智能化。通过对用户行为的深度学习与分析,AI可以更精准地识别匿名机制中的潜在风险,并提供实时的防护措施。AI还可以帮助暗网用户识别和躲避一些高级的攻击行为,进一步提升匿名防护效果。

3.自适应隐私保护系统

未来,随着隐私保护技术的发展,暗网用户将可以根据自己的需求,动态地调整隐私保护的级别。例如,在某些需要高匿名性的操作中,用户可以选择更高等级的加密与防护措施,而在其他情况下,则可以适度放宽隐私保护,从而达到更好的操作效率与安全性平衡。

六、总结:面对复杂化的匿名机制,如何防护?

在暗网禁地的匿名机制评估与匿名身份防护技巧中,我们看到随着技术的进步和风险的增加,传统的防护手段已经远远不能满足需求。未来,暗网用户必须借助多层防护、强化数据加密、动态调整隐私保护级别等技术手段,来确保自身的匿名性和信息安全。站点反馈机制的复杂化也促使用户不断提升自身的安全意识与防护能力。只有这样,才能在复杂的暗网环境中保持匿名,避免被潜在的威胁所侵犯。